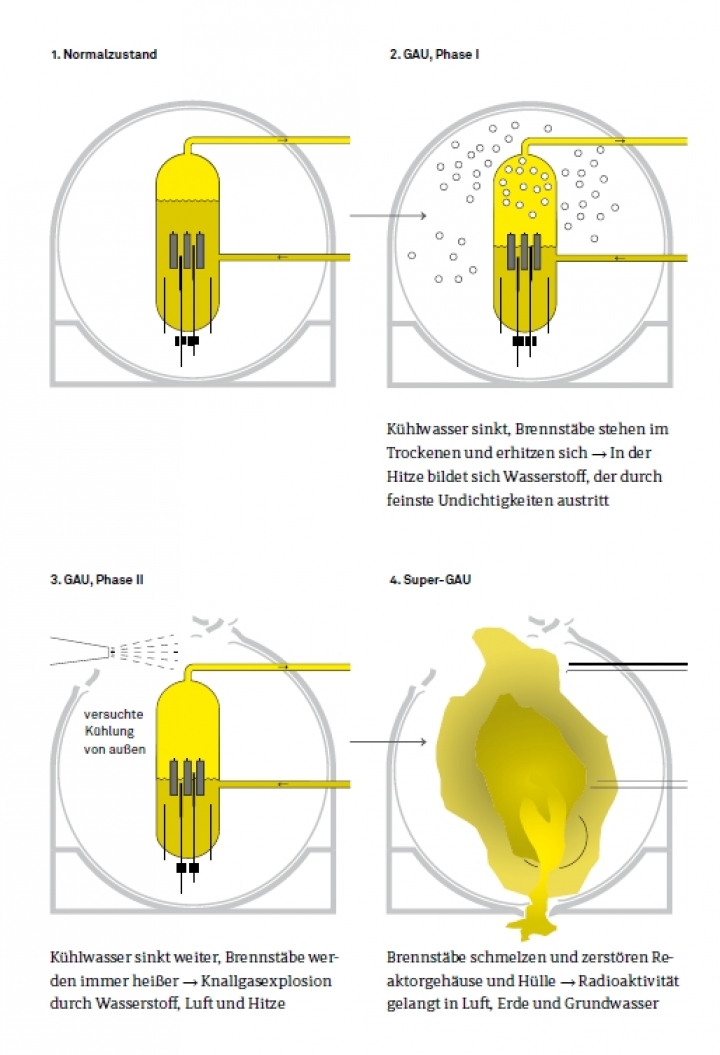

Stellen Sie sich vor, der Strom fällt über längere Zeit aus. Kein Internet, keine funktionierende Kaffeemaschine, die Versorgung in Krankenhäusern bricht zusammen und das Handy bleibt auch aus. Das und noch viel Schlimmeres könnte passieren, wenn ein Atomkraftwerk gehackt wird. „Über Verwaltungsnetzwerke kann Schadsoftware auf die Leitrechner kommen und das Kraftwerk herunterfahren, die Reaktorsteuerung manipulieren, die Kühlkreisläufe ausschalten, letztlich sogar den GAU herbeiführen“, erklärt Peter Welcherling, Wissenschaftsjournalist und Atomkraftexperte. Die Redaktion von Mensch&Atom wollte wissen, wie gut unsere Atomkraftwerke vor digitalen Angriffen geschützt sind. Doch eine Anfrage bei Experten im Europaparlament lief ins Leere. Darf wegen der Hochbrisanz des Themas nichts nach Außen gelangen?

Instrument digitaler Kriegsführung

Bereits 2010 gab es eine verheerende Cyberattacke im Iran. In einem AKW des Landes befiel der Stuxnet-Wurm mehrere Rechner und 30.000 weitere in der Bevölkerung. Die Iranischen Betreiber sprachen von einem „Teil des elektronischen Krieges gegen den Iran“ und einem Cyberangriff auf ihr Land. Die Iranische Regierung machte die USA für diesen Angriff verantwortlich – deren Beteiligung konnte jedoch nicht nachgewiesen werden. Das Virus sammelte Informationen und lieferte sie an externe Empfänger weiter. Es konnte die Steuerung der Systeme übernehmen und wurde hauptsächlich über USB-Sticks verbreitet, also ganz ohne Internetverbindung. Kasperksy Lab, ein namhaftes Sicherheitsunternehmen, war an der Analyse von Stuxnet beteiligt und schätzte es als „einzigartig und sehr ausgefeilt“ ein, „mit fundiertem Wissen um die Industrieanlagensteuerung.“ Die Sicherheitsfirma ging daher davon aus, dass es sich um einen staatlich unterstützten Angriff handelte. Das Stuxnet-Virus besitze eine „Rafinesse“, genau die Schwachstellen auszunutzen, die vorhanden waren. Solche Sicherheitslücken sind auf dem Schwarzmarkt unter dem Namen „Zero Day Exploits“ grob eine Viertelmillion Euro wert.

Fehleinschätzung von Hackern

Cyberangriffe auf kritische Infrastruktur sind ein Mittel zur digitalen Kriegsführung, sie können auch von Terrororganisationen ausgehen, wie dem islamischen Staat. "Ich wäre nicht erstaunt, wenn es in weniger als fünf Jahren Versuche gibt, das Internet für Attentate zu nutzen", sagte der Anti-Terror-Koordinator der EU, Gilles de Kerchove in der belgischen Zeitung "La Libre Belgique". Das war bereits im Jahr 2016. Er halte es für möglich, dass Terroristen sich Zugriff auf die Kontrollzentralen von Nuklearanlagen verschaffen. Die Terrormiliz Islamischer Staat (IS) verfüge über viele junge Mitglieder, die mit dem Internet aufgewachsen seien. "Irgendwann wird es einen Typen mit einem Doktortitel in Informationstechnologie geben, der in der Lage ist, in ein System einzudringen", meinte de Kerchove.„Wir alle haben die Gefahr zu lange nicht richtig in den Blick genommen. Allein der Begriff „Hacker“ klingt zu verniedlichend. Er hört sich nach ein paar weltentrückten Nerds an, die in ihrer Garage versehentlich dumme Dinge machen. So ist es aber nicht.“, sagte Rainer Wendt, Bundesvorsitzender der Deutschen Polizeigewerkschaft. Das Interview mit dem Redaktionsnetzwerk Deutschland stammt ebenfalls aus 2016. Den Tätern ginge es darum, möglichst großen Schaden anzurichten. „Diese Terroristen wollen Geld erpressen oder ganze Staaten destabilisieren und als Geisel nehmen. Das sind reale Bedrohungsszenarien. Und dagegen müssen wir mehr als bislang tun.“ Doch was wird von staatlicher Seite getan?

Deutschland sicherheitstechnisch mangelhaft

Es macht den Eindruck als sei der Staat in der Defensive. Anfang März diesen Jahres stellte sich heraus, dass die Datennetze der deutschen Bundesverwaltung gehackt wurden. Als Ursache wird die russische Hackergruppe APT 28 vermutet, die seit Monaten gezielt Außen- und Verteidigungsministerien in der Europäischen Union angreift und versucht, sich Zugang zu geschützten Systemen zu verschaffen. Seit Dezember war den Behörden der Cyberangriff bekannt - doch nicht einmal das geheim tagende Parlamentarische Kontrollgremium wurde informiert, ärgert sich Linken-Fraktions-Vize Andre Hahn am 28.02. im ZDF: "Gar nichts zu sagen, und möglicherweise über Monate hinweg, das wollen wir ja erst noch aufklären, das ist völlig inakzeptabel", sagte Hahn. "Das ist ein klarer Gesetzesbruch."

Forderung nach verstärkter europäischer Kooperation

Im internationalen Vergleich investieren deutsche Behörden „zu wenig in die IT-Sicherheit“, erklärte Rainer Wendt, Bundesvorsitzender der Deutschen Polizeigewerkschaft 2016. Bereits damals war offenkundig, dass Deutschland sicherheitstechnisch anfälliger ist, als andere Länder. „Nehmen wir nur das Beispiel Krankenhäuser: Während in den USA rund 15 Prozent der Klinik-Budgets in den Schutz vor Cyber-Attacken fließen und es in Dänemark sogar 28 Prozent sind, liegt die Quote in Deutschland im Durchschnitt bei nicht einmal 2 Prozent. Diese Nachlässigkeit ist in vielen sensiblen Bereichen zu beobachten und bildet das Einfallstor für kriminelle Hacker.“ Ohne eine bessere europäische Kooperation der Sicherheitsbehörden sei dieses Problem nicht in den Griff zu bekommen. „Es ist dringend erforderlich, das Europäische Cybercrime-Zentrum Europol in Den Haag stärker als bislang finanziell zu unterstützen“, erklärte Wendt.

In der Schweiz läuft die Sicherheitsaufrüstung besser. „Das Wachstum der Sicherheitsbranche ist der beste Beweis dafür. Die Firmen haben gelernt, dass Medienberichte über Hackerangriffe und Datenklau schlecht fürs Image sind. Niemand will heute dumm dastehen, wenn er ein Datenleck zugeben muss.“, sagt Chris Nickerson, Chef eines Sicherheitsunternehmens. Er wird von Privatfirmen dafür bezahlt, dass er bei Ihnen einbricht, um Sicherheitslücken zu finden. Darunter waren auch schon beauftragte Einbrüche in Atomkraftwerke. Die Auftraggeber darf er namentlich nicht nennen. „Im Fachjargon sprechen wir über Penetrationstests. Nach den simulierten Einbrüchen informieren wir unsere Kunden über gefundene Schwachstellen, die ausgenutzt werden können“, so der Profi-Hacker im Interview mit dem online-Nachrichtenportal „watson“ 2014.

Geheimhaltung als Sicherheitsrisiko

In Europa sind die Sicherheitsrichtlinien streng geheim, wie im Teil drei unserer Serie „Terrorgefahr auf Atomkraftwerke“ berichtet wurde. Im Atomkraftwerk Doel in Belgien gab es 2014 Sabotage an einer Turbine. Bei Untersuchungen stellte sich heraus, dass die Leitstand-Signale manipuliert wurden. Sofort wurde der Vorfall für geheim erklärt. Es stellt sich die Frage, wie die Sabotage passieren konnte, wenn doch die Sicherheitsvorkehrungen ‚so hoch‘ sind. „Unsere Atompolitiker wiegeln sofort ab. Denn immerhin haben wir in Deutschland eine Sicherheitsrichtlinie für informationstechnische Systeme in Kernkraftwerken. Und da handele es sich um eine der härtesten Sichervorschriften weltweit.“, erklärt Wissenschaftsjournalist Peter Welchering im WDR. Die Richtlinie heißt SEWD-IT und ist – aus Sicherheitsgründen – geheim. „Solange sie geheim ist, können kritische Experten diese Sicherheitsrichtlinien nicht testen und bewerten. Bei Gefahrenanalysen muss endlich mal zu Ende gedacht werden“, fordert Welchering.

Erhöhtes Risiko durch Digitalisierung

In Deutschland arbeiten die Steuerungssysteme in der Leitwarte eines Atomkraftwerks analog. Seit 2010 sind aber bei den Kühlmittelpumpen digitale Motorsteuerungen eingebaut worden. „Das spart viel Geld, birgt aber ein zusätzliches Risiko, denn eine solche digitale Motorsteuerung kann gehackt werden“, so Wissenschaftsjournalist Peter Welchering „In neueren Atomkraftwerken sind die Leitrechner für die Kraftwerkssteuerung nicht ausreichend von anderen Computernetzwerken getrennt. Das heißt, über Verwaltungsnetzwerke kann Schadsoftware auf die Leitrechner kommen und zum Beispiel das Kraftwerk herunterfahren, die Reaktorsteuerung manipulieren, die Kühlkreisläufe ausschalten, letztlich sogar den GAU herbeiführen.“ Diese „Gateways“ zwischen den sicherheitsrelevanten und den verwaltenden Rechnern seien zu unsicher. Oda Becker, Physikerin und Expertin für Atomkraft bestätigt auf Anfrage: „Bisherige Ereignisse geben Grund zur Sorge. AKWs der 3. Generation sind sowohl sicherer, als dass sie auch neue Sicherheitslücken aufweisen.“ Eine weitere Möglichkeit seien nachträglich vom Personal installierte Internetzugänge, die nicht dokumentiert sind. Denn diese würden nicht von den üblichen Sicherheitsüberprüfungen erfasst werden. Das Netzwerk im Leitstand sei dann weitgehend schutzlos.

Sicherheitslücke Personal

Illegale Internetzugänge in sicherheitsrelevante Netzwerke sind kein Einzelfall mehr. „Wir sind mehrfach in Atomkraftwerke eingebrochen und hatten Zugriff auf die Computersysteme. Wir konnten bei diesem Sicherheitstest beweisen, dass kriminelle Hacker die Systeme in einem AKW manipulieren könnten“ sagt Profi-Hacker Chris Nickerson. Es sei „in jedem Land“ möglich. Einrichtungen mit Computer-Infrastruktur sind immer angreifbar. Es gibt Personal, das auf die Systeme Zugriff hat, also gibt es auch Wege für Hacker.“ Der Sicherheitsexperte versichert seinem Interviewer, er könne ihm „in einer Woche“ beibringen, in ein AKW einzubrechen. „Wir sollten beunruhigt sein“, sagt Nickerson. Um besser auf eine potentielle Katastrophe vorbereitet zu sein, sollten Sicherheitslücken in AKWs geschlossen werden.

Auch der Zwischenfall in Monju Power Plant, einem japanischen AKW, zeigt, dass der Mensch selbst ein Sicherheitsrisiko ist: Für die Kollegen der Nachtschicht war dort im Januar 2014 ein Update für den Videoplayer auf einen Rechner im Kontrollraum heruntergeladen worden. Mit diesem Download hatten sich die japanischen Kerntechniker ein Computervirus eingefangen.

Zweifelhafte Institutionen

Weltweit ist die in Wien ansässige Organisation WINS (World Institute for Nuclear Security) für das Sicherheitsmanagement von nuklearen Anlagen verantwortlich. Sie kommt 2016 zu dem Schluss, dass die derzeitigen Sicherheitssysteme „angemessen erscheinen“. Finanzielle Unterstützungen erhält WINS unter anderem von mehreren Außenministerien von Atomkraftstaaten. Zum Beispiel ist das Department of Energy der Vereinigten Staaten finanziell beteiligt. Es fördert direkt und indirekt verschiedene Forschungsorgane des WINS. Unternehmen, die an der Atomindustrie verdienen, sind ebenso Geldgeber für die Sicherung der nuklearen Anlagen. Zum Beispiel Bruce Power, ein kanadischer Energiekonzern und AKW-Betreiber, sowie Urenco, eine britische Firma die mit der Anreicherung von Uran Geld verdient, sind finanziell an WINS beteiligt. Außerdem erwähnenswert ist die Beteiligung der japanischen Atomenergieagentur (JAEA). „Sie ist fest in der Hand des Nuclear Village, der mächtigen japanischen Atomlobby. Sie hat durch Korruption, Vertuschung und laxe Sicherheitsstandards maßgeblich zum GAU von Fukushima und zu den Atomunfällen in Tokai-Mura beigetragen und ist derzeit vor allem mit deren Vertuschung beschäftigt“, schreibt die IPPNW, die internationale Ärztevereinigung für die Verhütung des Atomkriegs, auf ihrer Website. Aber auch die IAEA könnte mit entsprechenden Massnahmen angeblich die„angemessene“ Sicherheit europäischer Kraftwerke beweisen. Nur tut sie es nicht.

Europäische Stresstests zu teuer

Europäische Kraftwerke wurden 2012 einem Stresstest unterzogen. Dafür war der damalige EU-Kommissar Günter Oethinger verantwortlich. Gerade das Thema Cyberangriffe ließ er aus dem Stresstest heraus, weil Großbritannien und Frankreich Druck ausübten. Zurecht, betont Welchering, Wissenschaftsjournalist und Atomexperte: „Sie wären nämlich durchgefallen.“ Die Sicherheitsnachrüstungen würden laut dem Stresstest 2012 10 bis 25 Milliarden Euro kosten und die bereits marode finanzielle Situation der europäischen Kraftwerksbetreiber helfe da nicht weiter. Die Kosten zum Schutz vor Cyberangriffe sind hier nicht berücksichtigt. Zudem die Zahlen ja nicht die ausgeklammerte Cybersicherheit berücksichtigen.

In „Atomstrom 2016“ bietet die Physikerin Oda Becker einen Maßnahmenkatalog, wie Atomkraftwerke besser gegen Cyberterrorismus geschützt werden können. Dazu gehöre, die sicherheitsrelevanten Rechner in der Leitwarte von allen anderen Computernetzwerken zu trennen. IT-Wartungsarbeiten, auch an diesen Rechnern, dürfen nur von sicherheitsüberprüftem Personal und auf keinen Fall online durchgeführt werden. Nur die Funktionen dürfen implementiert sein, die für den Betrieb erforderlich seien. Am wichtigsten sei eine ständige Analyse möglicher Sicherheitslücken, nicht nur zu Beginn, sondern dauerhaft.

Doch weder die EU-Kommission, noch die zuständigen Minister in den Regierungen der Mitgliedsländer scheinen das Problem anzupacken. Auf unsere Anfragen erhielten wir keine Reaktion. Und das obwohl seit Jahren offen von Sicherheitsexperten davor gewarnt wird und es bereits mehre Vorfälle gab und immer wieder gibt. Deshalb sind Cyberattacken auf Kernkraftwerke eine so große Gefahr. Schludrigkeit, Unwissenheit und mitunter Korruption verhindern effektive Schutzmaßnahmen.

Quellen:

Spiegel Online über die Stuxnet-Cyberattacke 2010

Aargauer Zeitung 2014 im Interview mit Profi-Hacker Chris Nickerson

IPPNW über die Sicherheitsprüfungen der Atomlobby

Die Huffington Post über die Einschätzungen des Sicherheitsexperten Kaspersky

Peter Welchering, Wissenschaftsjournalist im WDR-Blog

Peter Welchering im Interview mit Manfred Klobiger im Deutschlandfunk

Tagesschau über das Hacken der dt. Bundesverwaltungsdaten.

Dies ist der letzte Teil unserer vierteiligen Serie "Terrorgefahr auf Atomkraftwerke".

Teil 1: Terrorgefahr auf Atomkraftwerke

Teil 2: Große Masse, hohe Geschwindigkeit, viel Kerosin

Teil 3: Sicherheitsmaßnahmen gegen Terror auf AKW